Instalasi Wazuh Server dan Deployment Wazuh Agent

Dokumentasi ini menjelaskan proses instalasi Wazuh Server dan deployment Wazuh Agent dalam skenario single-node installation.

1. Instalasi Wazuh Server

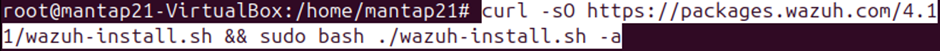

Jalankan perintah berikut untuk menginstal Wazuh Manager:

curl -sO https://packages.wazuh.com/4.11/wazuh-install.sh && sudo bash ./wazuh-install.sh -a

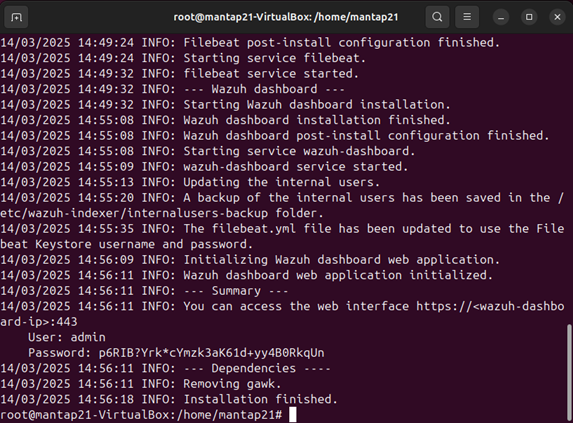

Simpan kredensial admin yang muncul:

2. Deployment Wazuh Agent

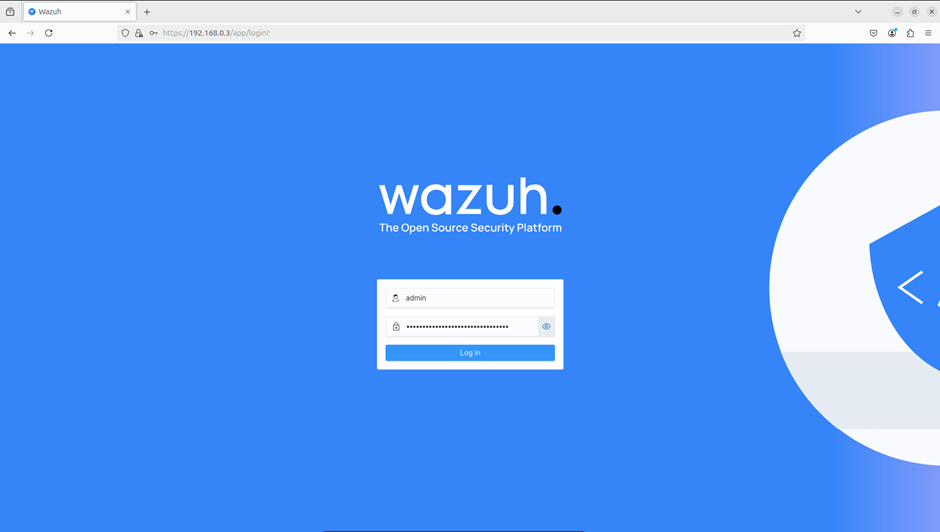

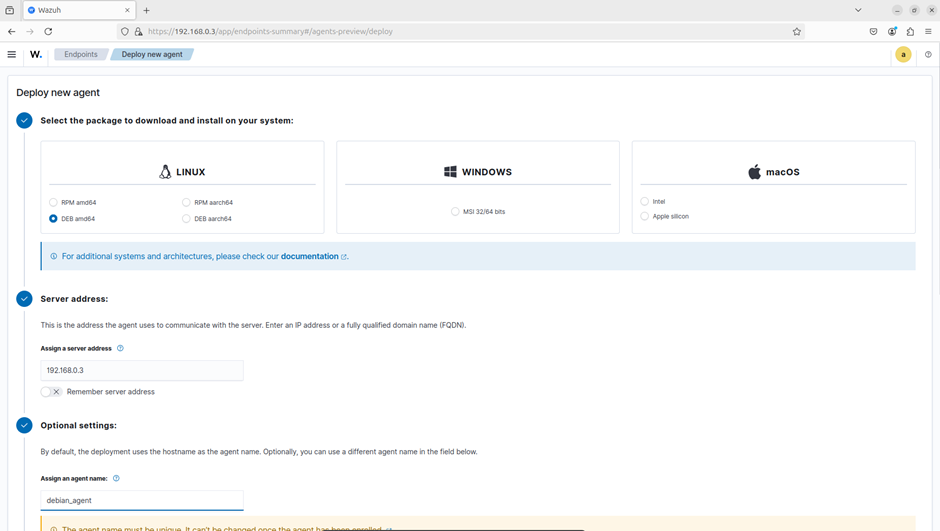

Deploy agent baru melalui dashboard:

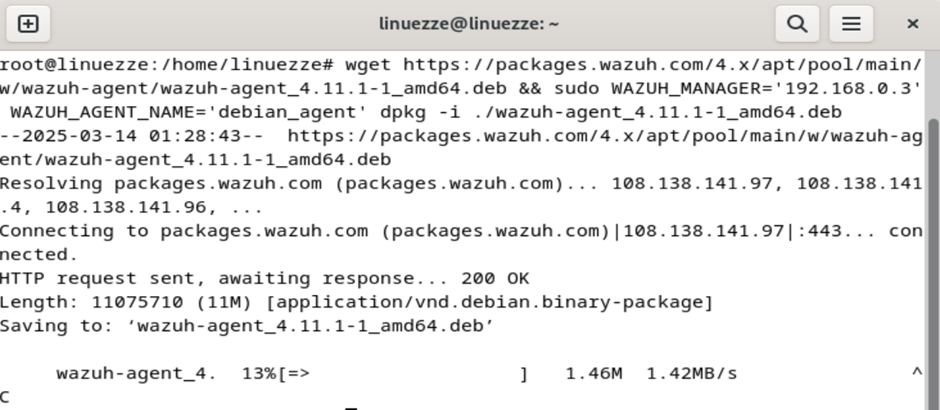

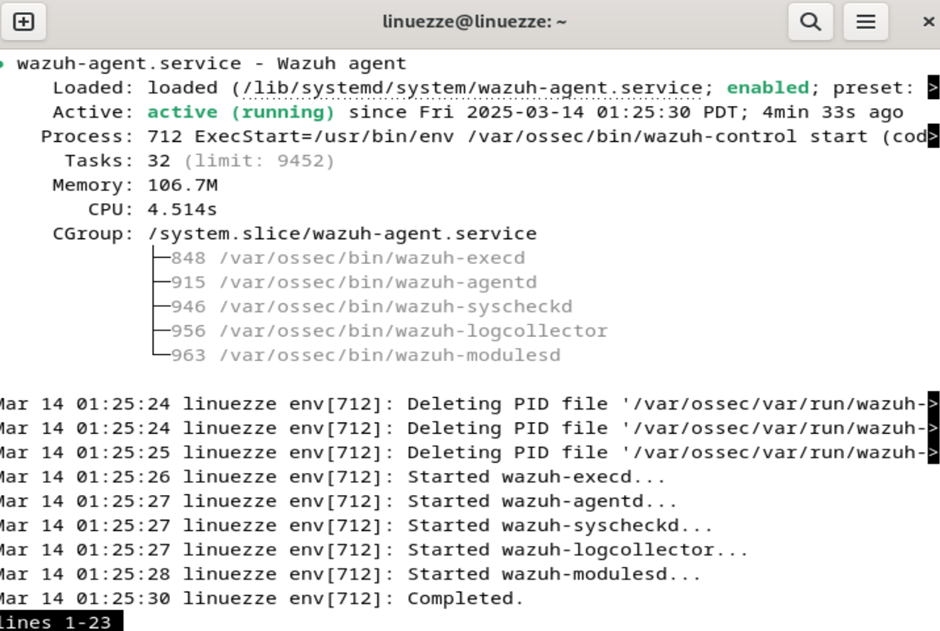

Jalankan perintah instalasi di agent:

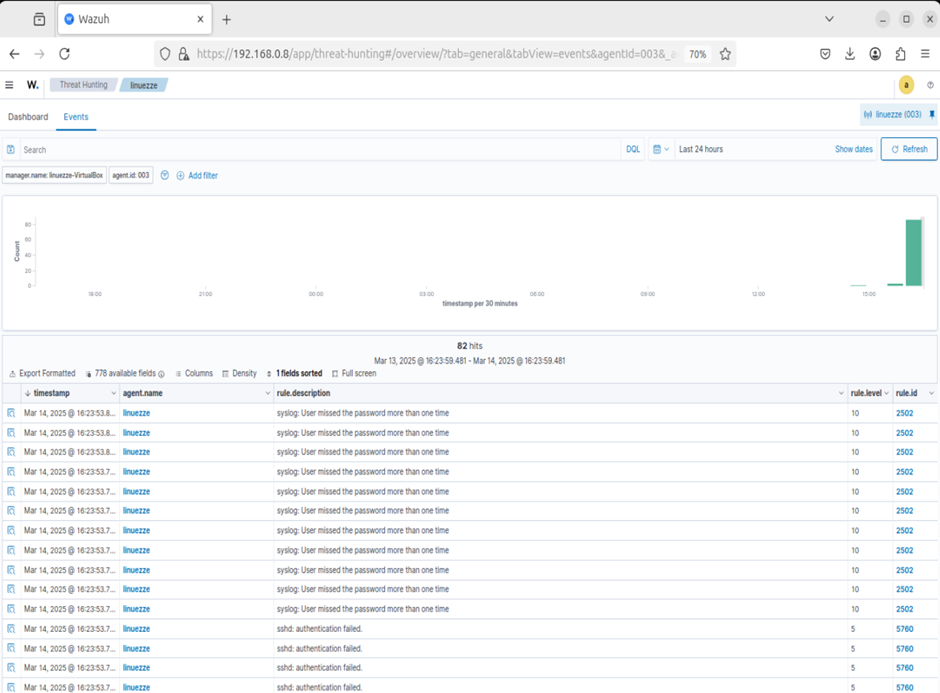

3. Use Case: Brute Force Detection

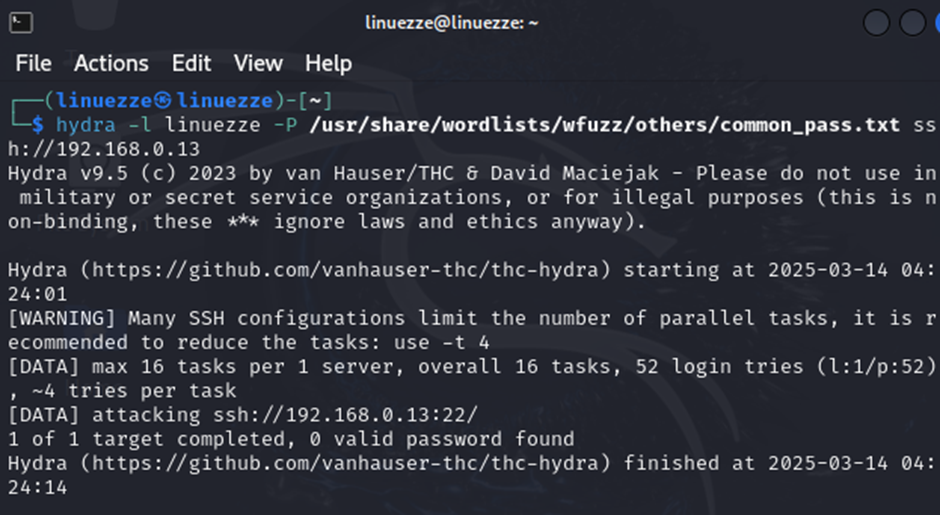

Simulasi serangan SSH Brute Force dengan Hydra:

Hasil deteksi di Wazuh Dashboard: